Hoi Weerman,

How to Track a Cellphone Without GPS—or Consent1

Neither cell-site data nor locational services are needed to track a cellphone owner with GPS-like precision.

In fact, all you really need is your phone’s internal compass, an air pressure reading, a few free-to-download maps, and a weather report.

Ik heb ook wel een startup gezien die het geluid gebruikte om te bepalen dat twee smartphones in dezelfde ruimte bij elkaar in de buurt zouden zijn. Dit om aan elkaar te identificeren.

Alleen een hard fork gaat die € 130 miljoen aan geblokkeerde ethereum redden

Maar het is niet de eerste hard fork: in 2016 vond er één plaats omdat een hacker 40 miljoen stal van het Ethereum-project. Alleen was niet iedereen het hier mee eens. Sommige mensen vind het belangrijkste aan blockchain dat het niet aangepast kan worden. En dat een nieuwe versie maken van Ethereum door middel van een hard fork de beginselen van de technologie schendt.

“Het klopt dat het geld niet vrij kan komen volgens de huidige regels van het protocol, dus communiceren we de mogelijke oplossingen naar de hele gemeenschap in de hoop dat er een positieve discussie ontstaat,” zei Steiner.

Het interessantste aan de reactie van Partity is dat het bedrijf de schuld legt bij het experimentele karakter van de technologie: “Omdat Ethereum anderhalf jaar geleden gereleased werd, hebben gebruikers en ontwikkelaars vaker problemen met de gebruiksvriendelijkheid,” valt te lezen in hun blogpost.

Er zijn een paar regels voor een goed excuus, en het niet over het falen van andere hebben is daar één van. Dat is precies wat Parity doet, en daar gaan veel mensen vast niet blij mee zijn, vooral omdat het bedrijf wist van de fout waardoor al dit geld nu niet meer te gebruiken is. Maar toch hebben ze wel een punt: het is een experiment en mensen moeten wel zelf weten als ze daar miljoenen dollars in pompen.

Ethereum ontwikkelaar Vlad Zamfir zei al eerder: “Ethereum is niet veilig en ook niet te schalen. Het is experimentele tech die nog niet volwassen is. vertrouw er niet op.”

Vroeger had je bij brug een brughokje waar de brugwachter in zat om brug open of dicht te doen. Echter al heel veel jaren geleden vond men dit te duur en ging men met camera’s op afstand de brug openen. Men kon met 1 brugwachter heel veel meer bruggen openen.

Minister ontkent hackgevaar bij ‘cruciale’ sluizen en gemalen

Voor de samenleving cruciale sluizen, gemalen en andere infrastructuur zijn door Rijkswaterstaat goed beschermd tegen aanvallen door hackers.

Dat zei minister Cora van Nieuwenhuizen (Infrastructuur en Waterstaat) dinsdag in antwoord op vragen van het CDA.

Voor andere sluizen zijn de waterschappen verantwoordelijk, maar het kabinet gaat woensdag met hen praten over de beveiliging van hun computersystemen.

Het blad Binnenlands Bestuur stelde vorige week aan de kaak dat besturingssoftware van veel sluizen na verloop van tijd niet meer wordt geüpdatet. Daardoor zouden zwakke plekken in de bedieningsprogramma’s kunnen ontstaan, die hackers kunnen gebruiken om de besturing over te nemen.

Nieuwenhuizen wijst erop dat de computers niet zijn verbonden met internet, waardoor kwaadwillenden echt moeten inbreken bij het waterschap om een computer in handen te krijgen.

De kerncentrifuges in Iran waren ook niet op internet aangesloten. Stuksnet heeft toch wel enig effect gehad. Blijkbaar hebben ze een usb stick laten slingeren in de buurt van het pand waar deze kerncentrifuges stonden, engineers zijn altijd erg nieuwsgierig wat er op zo’n stick staat.

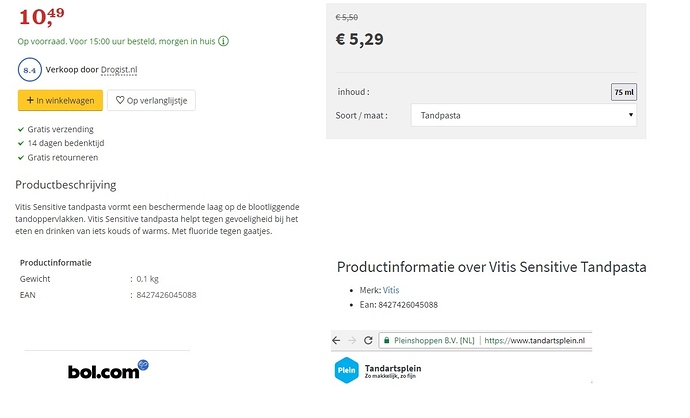

Bol is toch wat duurder dan ‘[tandartsplein](• Mondverzorgingsproducten kopen op Plein | Jouw online drogist)’:

Prijsverschil heeft denk ik te maken met de verzendkosten. Bij tandartsplein. is boven 25 euro gratis. Bij bol wordt 1 tube al ‘gratis’ verzonden.

De hartelijke groet Jan Marco